تستعد SwiftKey لإطلاق لوحة المفاتيح الشهيرة الخاصة بها لمنصة iOS، وتعمل الشركة على بعض التغييرات الكبيرة لمستخدمي نسخة أندرويد أيضا. وتم إطلاق لوحة المفاتيح التنبؤية SwiftKey لأول مرة في عام 2010، وتم تحميلها عشرات الملايين من المرات، لتصبح من بين أكثر التطبيقات المدفوعة مبيعا على جوجل بلاي.

وكان بالإمكان الحصول على SwiftKey بنسخة تجريبية مجانية تنتهي صلاحيتها بعد 30 يوما، وبعد ذلك يتوجب دفع 3،99 دولار واعتبارا من اليوم، تم طرح لوحة المفاتيح مجانا بالكامل. وهي خطوة كبيرة للشركة للتميز عن المنافسين مثل SWYPE و Fleksy، التي تعتمد حاليا فترة تجريبية مماثلة لمدة 30 يوما تليها إلزامية دفع 3،99 دولار.

اليوم ومع طرح الشركة تحديثها الرئيسي الجديد رقم 5.0 قدمت الشركة لوحة المفاتيح الشهيرة بصورة مجانية كاملة وبدون أية رسوم إضافية حيث تستطيع الحصول على نسختك الكاملة من لوحة المفاتيح الذكية تلك بدون الحاجة لسداد أي رسوم إضافية.

اليوم ومع طرح الشركة تحديثها الرئيسي الجديد رقم 5.0 قدمت الشركة لوحة المفاتيح الشهيرة بصورة مجانية كاملة وبدون أية رسوم إضافية حيث تستطيع الحصول على نسختك الكاملة من لوحة المفاتيح الذكية تلك بدون الحاجة لسداد أي رسوم إضافية.

الشركة بالطبع لم تنسى من إشترى لوحة المفاتيح تلك سابقًا حيث سيتم تعويض المستخدمين السابقين بحزمة ثيمات إضافية مكونة من عشرة ثيمات مدفوعة تبلغ قيمتها 4.99 دولار.

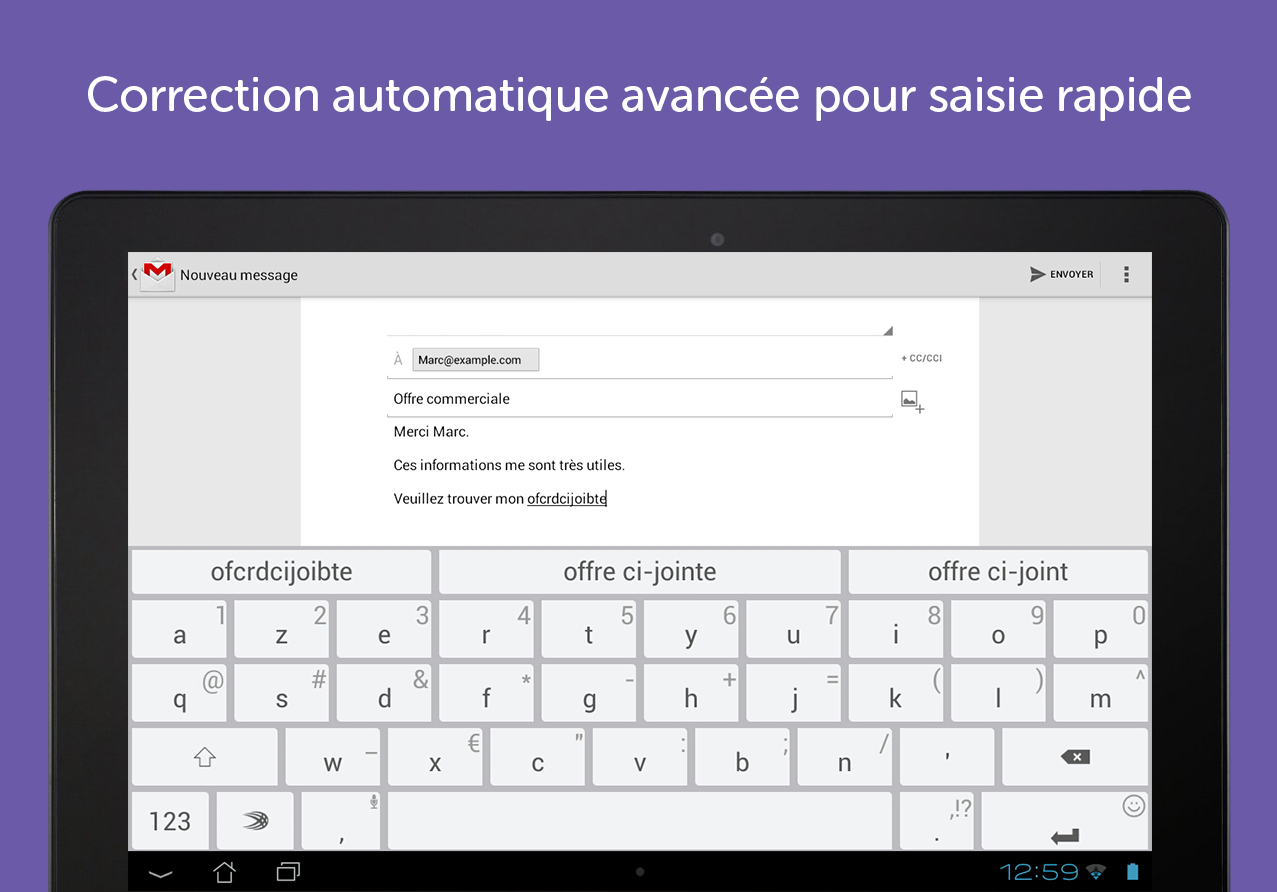

الرائع في لوحة المفاتيح الذكية Swiftkey Keyboard هي إمتلاكها لواحد من أفضل المحركات التنبئية القوية الذي يعمل على أكمال الكلمات وتصحيحها وإقتراح الكلمات التاليه وهو محرك متطور للغاية يجعل تجربة الكتابة أسهل بكثير من الطرق المعتادة.

أيضًا اللوحة القوية تمتلك على دعم الوجوه التعبيرية emoji لكامل النظام، كما تدعم أيضا طريقة الكتابة بالإيماء Swipe لمن يحبها والأهم من ذلك أنها تدعم اللغة العربية بصورة ممتازة.

السلام عليكم

أهداف التطبيق هي

نشر أقوال علمية و أقوال هكر

و أيضا العديد من الحسابات (فيسبوك, بايبال, ياهو, جمايل,,,,,)

أرجوا الإشتراك به

السلام عليكم ورحمة الله تعالى وبركاته من أكثر المواضيع والأسئلة الشائعة هي الأسئلة حول أدسنس وإخترت في هذا الموضوع أن أطرح عليكم من خلاله جميع الجوانب الأولية وأقدم لكم مدخلا للمقبلين على أدسنس ولا زالو جدد في هذا المجال سوف أطرح في أي وقت يجب تقديم الطلب وما هي المعايير التي تبني عليها أدسنس من خلال الرفض أو القبول كل هذه الأسئلة سوف نجيب عليها إن شاء الله.

أولا نبذة مختصرة عن النظام الإعلاني أدسنس :

جوجل أدسنس هي خدمة أطلقتها الشركة الكبيرة جوجل لتقديم مقابل حصة من قيمة الإعلان التى يدفعها المعلن لجوجل . النقر على إعلاناتها في موقعك أو مدونتك ويتفاوت سعر الضغطة حسب عوامل كثيرة.

متى أقدم طلبي إلى أدسنس :

متى أقدم طلبي إلى أدسنس :

عند وصول موقعك إلى أكثر من 50 زيارة يوميا وأكثر من 100 موضوع وهذا يعتبر معدل متوسط ففي بعض الحالات يتم قبول المواقع المدونات أقل بكثير العدد والعكس صحيح فهذا أعتبره الحد الأدنى.

كيف أضمن قبول أدسنس لمدونتي:

يجب أن يكون موقعك أو مدونتك متوافق مع سياسة وقوانين جوجل أدسنس وبإمكانك الإطلاع عليها من هنا.والمهم وبإختصار:

- أولا أن يكون موقعك أو مدونتك لا ينتهك حقوق الملكية أي أنه لا يحتوي على (برامج كاملة,ألعاب كاملة , سريالات , كراك, أفلام, مسلسلات , وأغاني ...)

- ثانيا موقعك لا سهل في التصفح بحيث أن موقعك يخضع لمعالجة يدوية من أحد العاملين في الشركة.

- ثالثا أن تكون المعلومات التي تم التسجيل بها صحيحة مئة بالمئة.

كيف أعرف أن طلبي قد قبل أو رفض:

في أغلب الحالات يتم الموافقة المبدئية على حسابك وبإمكانك الدخول إلى حسابك في أدسنس لكن يكون هناك تنويه مكتوب بالأحمر وأثناء هذه المرحلة لا يمكن عمل شيء في حسابك ويكون حسابك وموقعك قيد المراجعة وأثناء الإنتهاء من المراجعة يتم الحسم إما بالقبول أو الرفض وأثناء الرفض يعطونك السبب ورائه.

في الأخير أتمنى لكم التوفيق في مسيرتكم مع أدسنس :) وأتمنى أن يكون الموضوع قد نال إعجابكم

شرح صناعة صورة شخصية خاصة بك !! تعبر عن شخصيتك الكرتونية ، هل

سبق ورأيت بعض الأشخاص سوى في المدونات أو على موقع التواصل

الإجتماعي

الفيس بوك لديهم صور شخصية كرتونية جميلة . . ولكن لاتعرف كيف يتم

تصميمها

؟؟ !! الطريقة بسيطة جداً وسوف تنفذها إن شاء الله خلال دقيقتان فقط ، قبل كل

شئ شاهد مثال على الصورة التالية :

سبق ورأيت بعض الأشخاص سوى في المدونات أو على موقع التواصل

الإجتماعي

الفيس بوك لديهم صور شخصية كرتونية جميلة . . ولكن لاتعرف كيف يتم

تصميمها

؟؟ !! الطريقة بسيطة جداً وسوف تنفذها إن شاء الله خلال دقيقتان فقط ، قبل كل

شئ شاهد مثال على الصورة التالية :

Taher

قم بالدخول إلى الرابط التالي :

سوف يفتح لك الموقع مثل الصورة التالية ننظر إلى الأعلى ونضغط على

CREATE

بعدها سيظهر أمامنا مثل ماهو موضح بالصورة التالية . . نقوم بإختيار الجنس

[ذكر أو أنثى ]

[ذكر أو أنثى ]

بعدها أيضاً ستظهر لنا صفحة مثل الصورة التالية نقوم بصناعة الصورة الشخصية

حسب رغبتنا !!

حسب رغبتنا !!

والف مبروك عليك صورة تعبّر عن شخصيتك الكروتونية ^_^

ادا اعجبك الموضوع لا تبخل علينا ولو بكلمة شكر :)

بسم الله الرحمان الرحيم

السلام عليكم لقد تم انشاء تطبيق للصفحة ارجو ان تشتركوا لتصلكم كل المعلومات

رابط التطبيق

لا شك أنك لا تحب أن يتطفل علي حاسوبك دون علمك ويتجسس عليك ويسرق ملفاتك ويكشف بياناتك خاصة إذا كنت من أصحاب التعاملات المالية عبر الانترنت ولتستطيع أن تحمي نفسك من الهاكر .. عليك أن تعرف الوسائل التي يستخدمها الهاكر . ثم سنتطرق لطرق الحماية

طرق الاختراق :

أولا : الاختراق عبر برامج ألـ RAT :

برامج ألـ RAT هي برامج لاختراق الأجهزة يقوم الهاكر بوضع عنوان يسمي NO–IP والذي يتم الحصول عليه من noip.com ويستخدم الهاكر هذا العنوان ليستقبل الضحية عليه أي انه لكل هاكر يستخدم برامج ألـ RAT عنوان NO-IP يستقبل ضحاياه عليه ويقوم بضبط بعض ألإعدادات ألأخرى ثم يقوم برنامج ألـ RAT بتوليد ملف يسمي SERVER ويحمل ألإعدادات التي وضعها الهاكر .. ثم يقوم الهاكر بعمليه تشفير للـ SERVER حتى لا يتم اكتشافه من برامج الحماية ثم يقوم بدمجه مع ملف أخر ويعطيه للشخص الهدف (الضحية) وعندما يفتح هذا الملف يتم فتح الملفين الذي تم دمجهما وهم ملف الاختراق (SERVER) والبرنامج الأخر (ملف التمويه) فلا يعرف الضحية حقيقة الأمر ..وعندما تصل رسالة للهاكر تخبره بأنه حصل علي ضحية جديدة فهذه الرسالة تسمي رسالة التبليغ . ويستطيع الهاكر أن يتحكم بالضحية من خلال برنامج ألـ RAT ويستطيع سحب ملفاته وكشف كلمات المرور وتصويره إذا توفرت كاميرا متصلة بحاسوب الضحية .. كما يحصل علي رؤية مباشره للشاشة ويستطيع التحكم بالفأرة ولوحه المفاتيح .. وأكثر من هذا .. فعند اختراق الضحية يحصل المخترق علي كل الصلاحيات .

ثانيا : الاختراق عبر برامج ألـ BOT NET :

برامج ألـ BOT NET هي أقوي في عمليه الاختراق حيث أن الهاكر لا يعتمد علي عنوان NO-IP فهو يقوم برفع سكربت ألـ BOT NET علي domain مدفوع أو قام باختراقه أو استضافه مجانية . ثم يقوم بعمل ملف SERVER لكن التبليغ ألان لا يعتمد علي ألـNO-IP بل يعتمد علي صفحه انترنت و يتحكم الهاكر بالضحية عبر سكربت ألـ BOT-NET الموجود علي الانترنت وله كلمه مرور حتى لا يستطيع شخص أخر ان يتحكم بالضحايا حتى لو استطاع الوصول للرابط الموجود عليه ألـ BOT –NET

ثالثا : الاختراق المتقدم (Kali linux – MITA SPOLIT ):

وهو النوع الأخطر في الاختراق ويستخدمه محترفي الهاكر حيث أن نظام ألـ BACK TRACK هو نظام اختراق يشمل جميع الأدوات المستخدمة للاختراق وأيضا نظام ألـ KALI LINUX وأداه ألـ MITA SPOLIT فجميع هذه الانظمة والأدوات الحديثة أتاحت للهاكرز فرصه أكبر في عمليه الاختراق وهذا الاختراق لا يعتمد علي ملفات ترسل إلي الضحية بل علي ثغرات في نظام التشغيل أو ثغرات متصفح . . وتعتمد في الاختراق علي عنوان الضحية علي الانترنت أي عنوان ألـ IP .. وبكل بساطه يستطيع الهاكر بعد أن يحصل علي IP الضحية أن يقوم بوضعه في احدي أدوات الفحص وفي حاله وجود أي ثغره يمكن استغلالها يدخل الهاكر لحاسوب الضحية بضغطه زر .. وقد أعلنت شركه ميكروسوفت عن توقفها لدعم نظام XP وهذا بسبب وجود ثغرات كثيرة به .

الحماية من الاختراق

أولا : الحماية من الهاكر الذي يستخدم برامج RAT :

الهاكر الذي يستخدم برامج ألـ rat يعتمد في التبليغ علي عنوان ألـ no–ip والمنفذ (port) الذي يصل عليه التبليغ .. فيمكننا إذا قمنا بتحليل الاتصال الخارجي أن نفحص المنافذ فإن وجدنا منفذ من منافذ الاختراق مثل 1177 أو 81 .. فسنعرف أن ألـ server موجود ونكشف عنوان ألـ no – ip ونقوم بعمل هجوم عليه ليتم قفله وإرسال رسالة لموقع noip.com لإيقاف حساب المستخدم وباقي عناوين أل no-ip التي يستخدمها ...

لنطبق هذه الخطوات عمليا ..

نقوم بتحميل برنامج c-ports لكشف المنفذ والـ no-ip

البرنامج لا يحتاج لتثبيت ...

نفتح البرنامج .. مباشرة تظهر لنا جميع العمليات بتفاصيلها

في الخانة المحددة باللون الأحمر هذا ملف server لأنه يتصل بالمنفذ 1177 الموضح في تبويب remote كما بالصورة .. وتبويب remote address يوضح لنا ip الهاكر وتبويب remote host name يوضح لنا عنوان أل no – ip .. وكل ما عليك فعله أن ترسل رسالة لموقع noip.com ليتم إيقاف الحساب بما عليه من عناوين أخري .. وبالتالي يفقد الهاكر التحكم بك ويفقد ضحاياه الأخرى .. كما يمكنك أن تصنع هجوم يفقد المخترق التحكم وذلك من خلال موجه الأوامر .. نضغط علي شعار الويندوز من لوحه المفاتيح ونضغط علي حرف R فتظهر لنا نافذة RUN نكتب في المربع هذه الحروف .. CMD فتظهر موجه الأوامر .. ونكتب فيها هذا الأمر لبدأ هجوم علي ألـ no –ip

Ping –t xxxx حيث (xxxx = no-ip)

ثانيا : الحماية من الهكر الذي يستخدم ألـ BOT-NET :

الهكر الذي يستخدم ألـ BOT-NET يعتمد علي إرسال server واستقبال الضحايا علي صفحه إنترنت مستخدما منفذ معين في هذا الاتصال .. ويمكنه اختيار منفذ 80 لتمويهك فلا يفيدك معرفه المنفذ في شيء ... ولكن إذا استطعنا إيجاد رابط الصفحة التي يستقبل عليها التبليغ .. بإمكاننا أن نحظر هذه الصفحة حتى لا يستطيع ألـ server الاتصال بها .. ويمكننا أن نحذف هذا ألـ server نهائيا عبر برامج الحماية ..

لنطبق خطوات عمليا .. نفتح برنامج Apate-DNS

لا يحتاج لتثبيت .. نفتح البرنامج ونحدد الشبكة التي تم الاتصال بها وهذا في حاله توفر شبكات أخري لا سلكيه .. ثم نقوم بإغلاق جميع المتصفحات والبرامج التي تستخدم الانترنت .. ثم نضغط علي start server ستلاحظ ظهور عدة صفحات .. هذه الصفحات هي التي تعمل بشكل مخفي فإذا وجدت أي صفحه مشبوهه فهذه هي صفحه الاتصال وعليك حظرها .. اما لو وجدت صفحه عبارة عن الموقع الرسمي لبرنامج مثبت بالفعل علي حاسوبك فلا مشكله ...

سنشرح الحماية من هذا النوع في تدوينه أخري بالتفصيل الممل ..